Как схемы угроз ИБ помогают защитить данные

На этой странице представлены полезные советы и фотографии, помогающие разобраться в схемах источников угроз информационной безопасности. Узнайте, как защитить свои данные и предотвратить потенциальные угрозы.

Регулярно обновляйте программное обеспечение для защиты от новых уязвимостей.

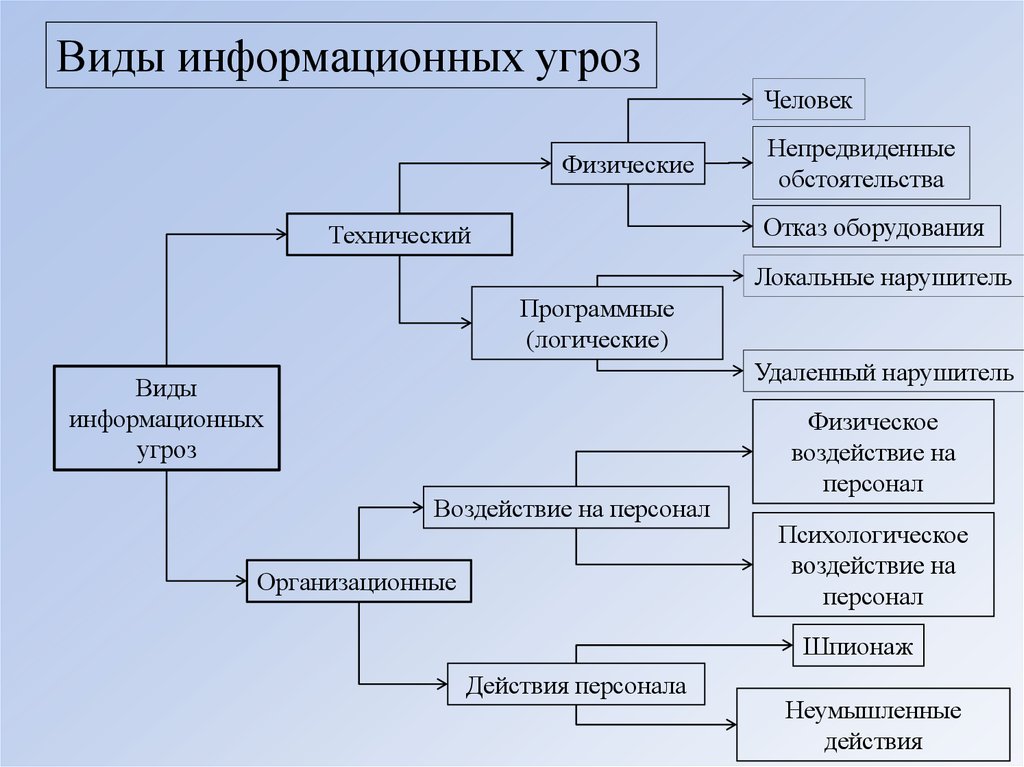

ВИДЫ И ИСТОЧНИКИ УГРОЗ ИБ

Используйте сложные пароли и изменяйте их регулярно.

Назначение модели угроз ИБ

Активируйте двухфакторную аутентификацию для повышения безопасности.

Лекция «Основы информационной безопасности. Угрозы ИБ. Классы нарушителей. Оценка риска»

Создайте резервные копии данных на случай потери или кибератаки.

Межблогерский вебинар. Моделирование угроз ИБ

Обучайте сотрудников правилам информационной безопасности.

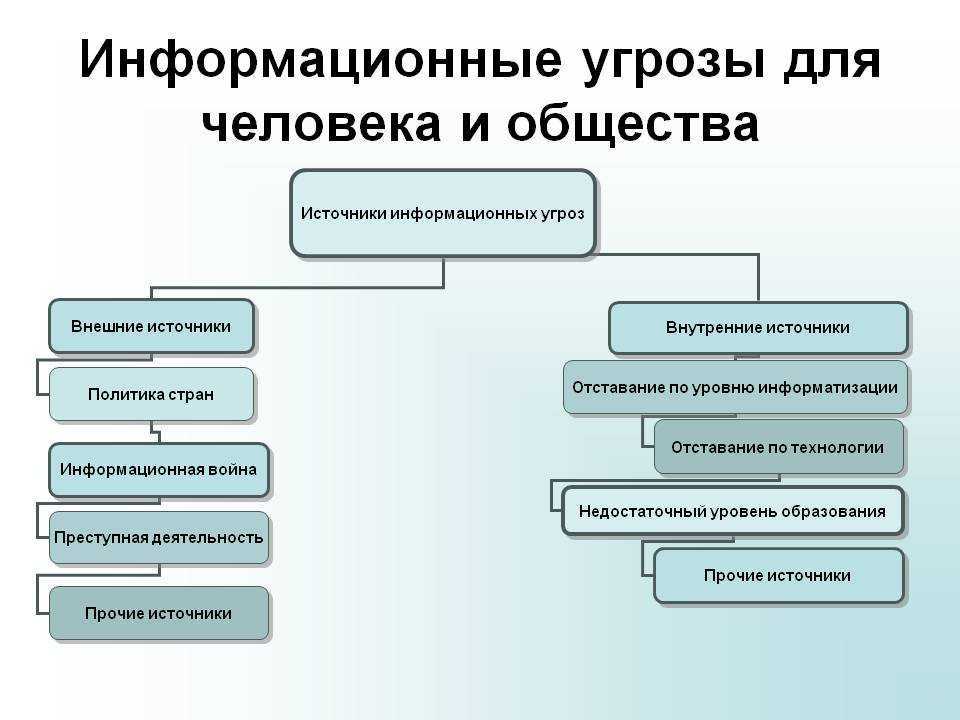

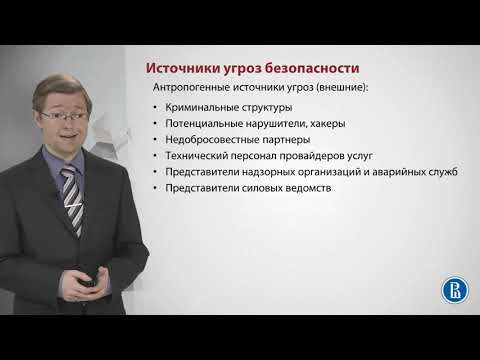

Источники угроз безопасности информации

Используйте антивирусное программное обеспечение и регулярно его обновляйте.

Ограничьте доступ к конфиденциальной информации.

Модель угроз: как определить, какие угрозы актуальны для вашей ИСПДн

Мониторьте сети на предмет необычной активности.

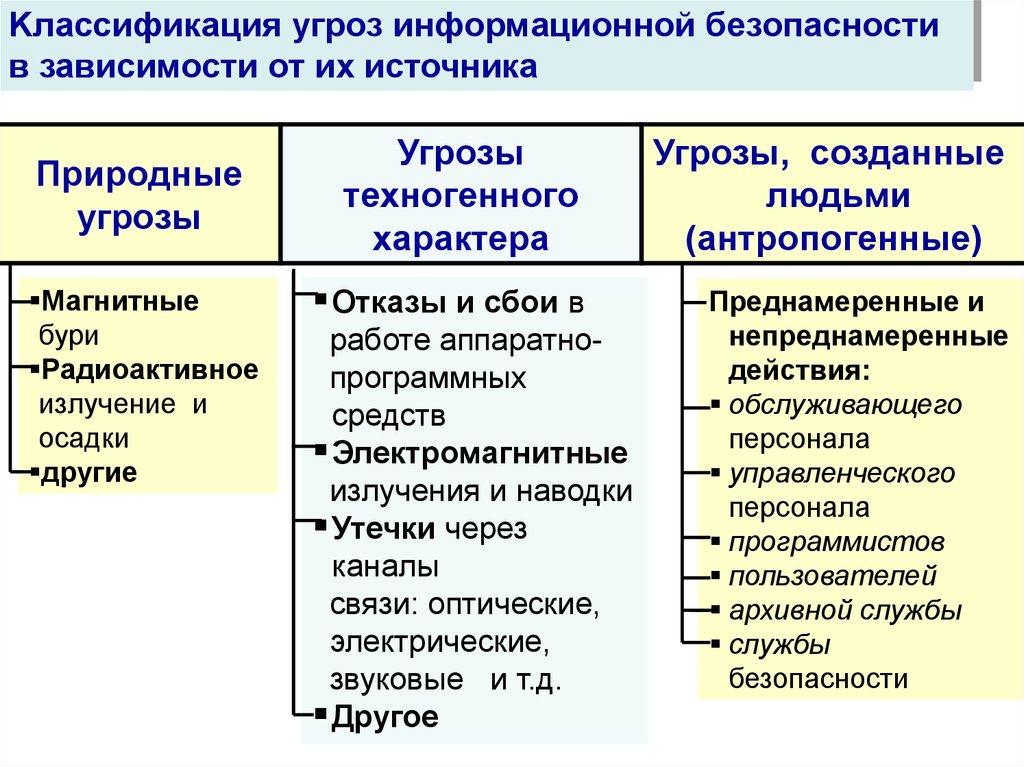

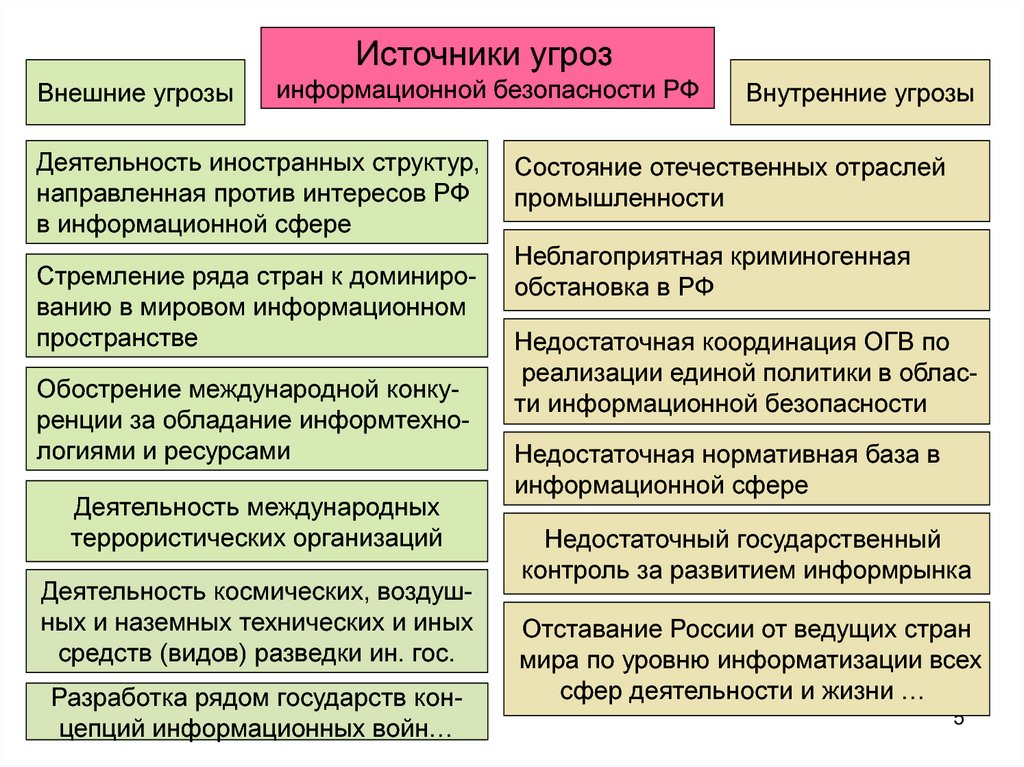

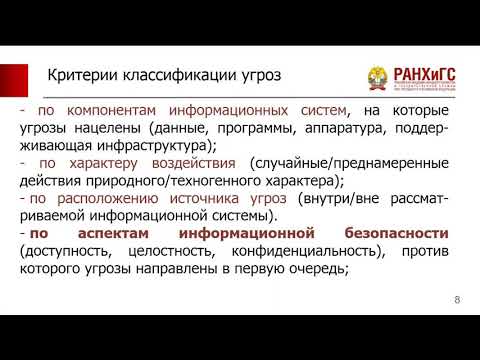

3.2. Источники угроз информационной безопасности

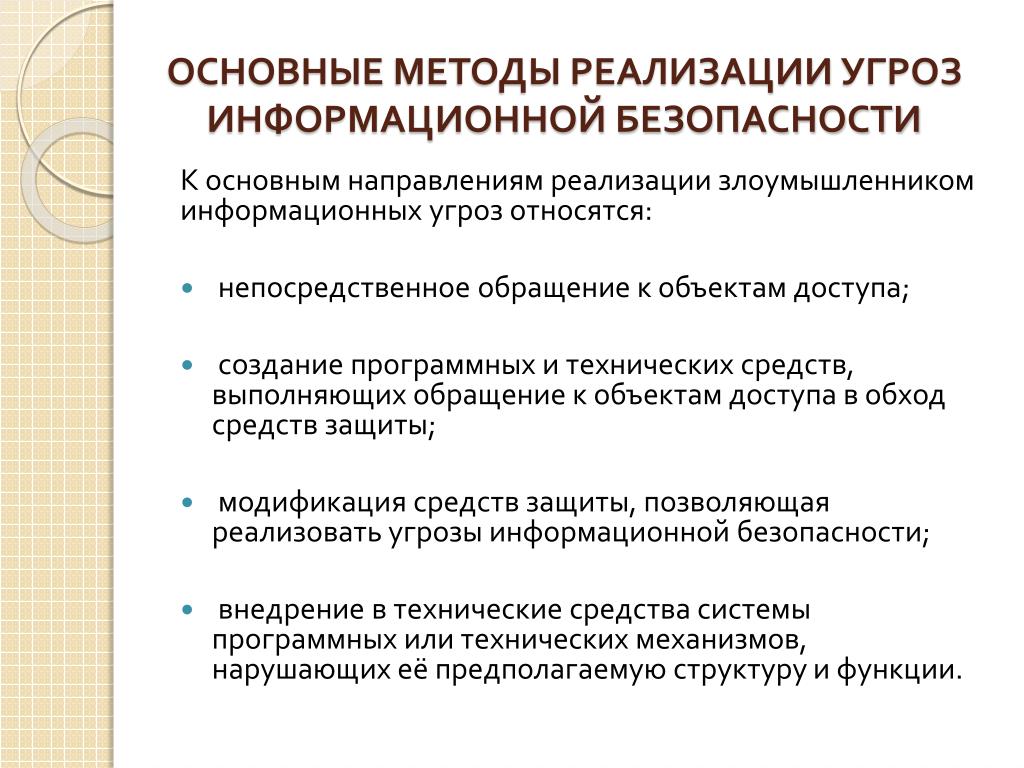

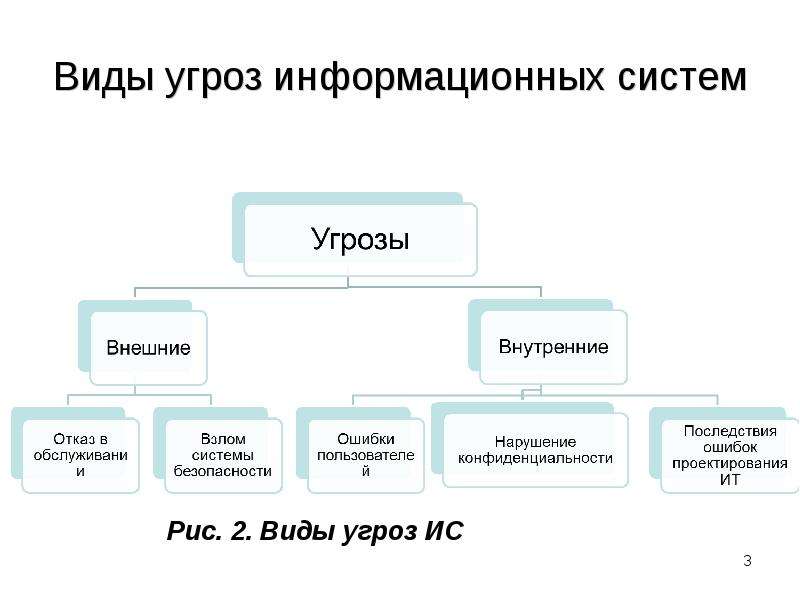

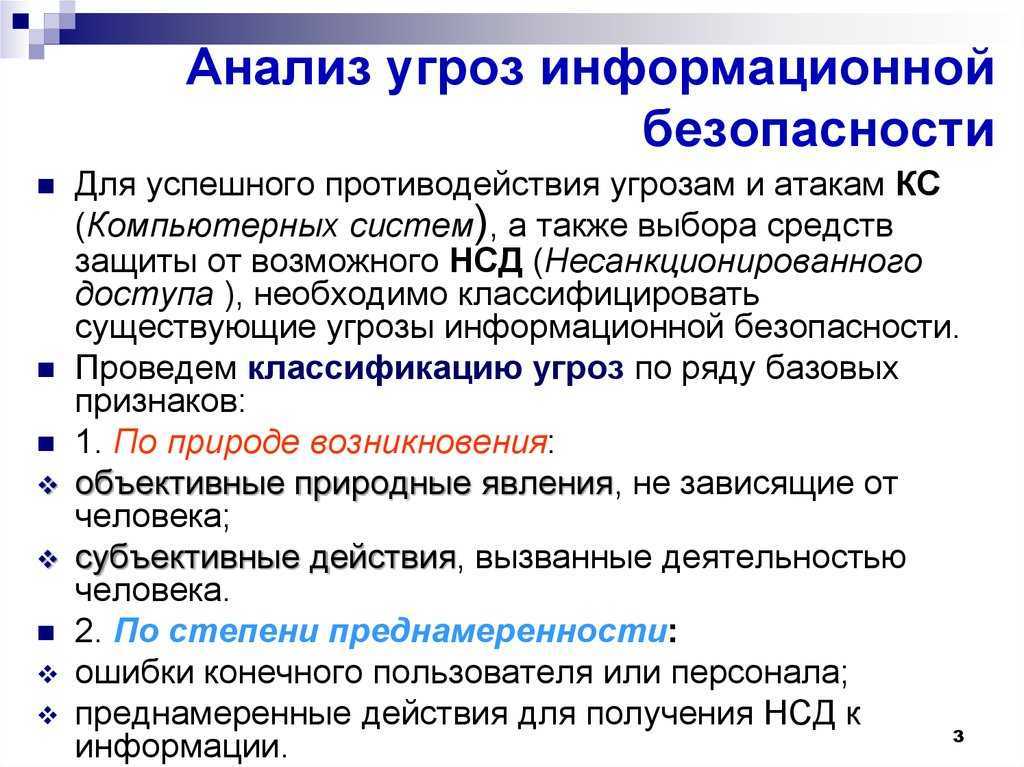

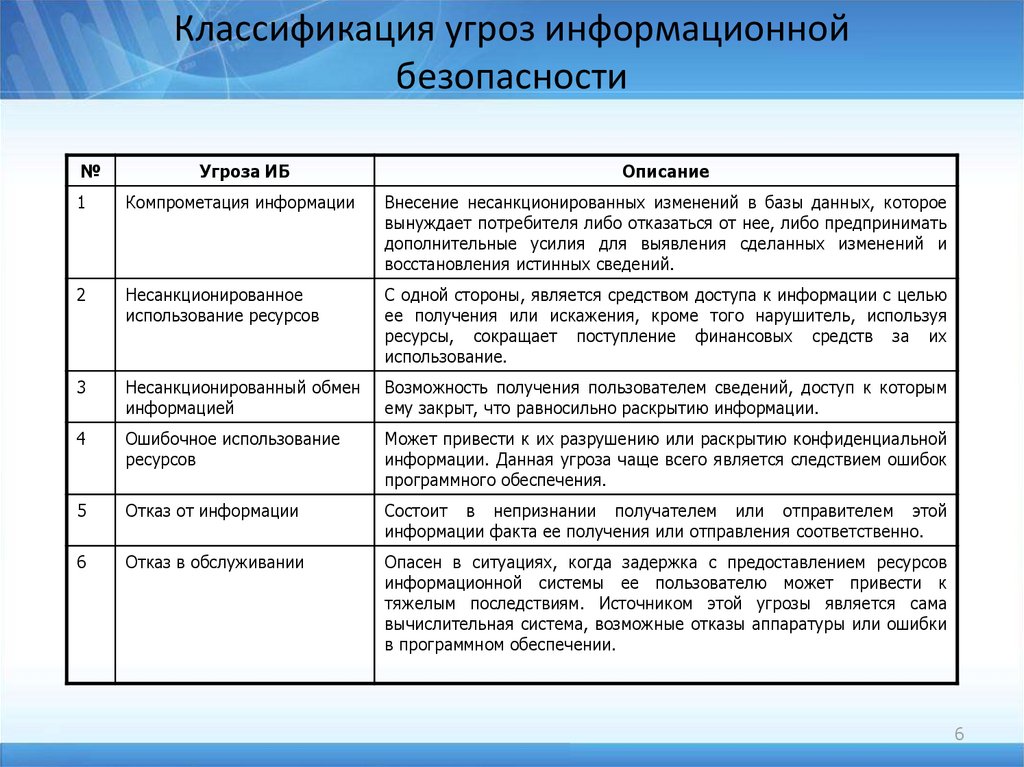

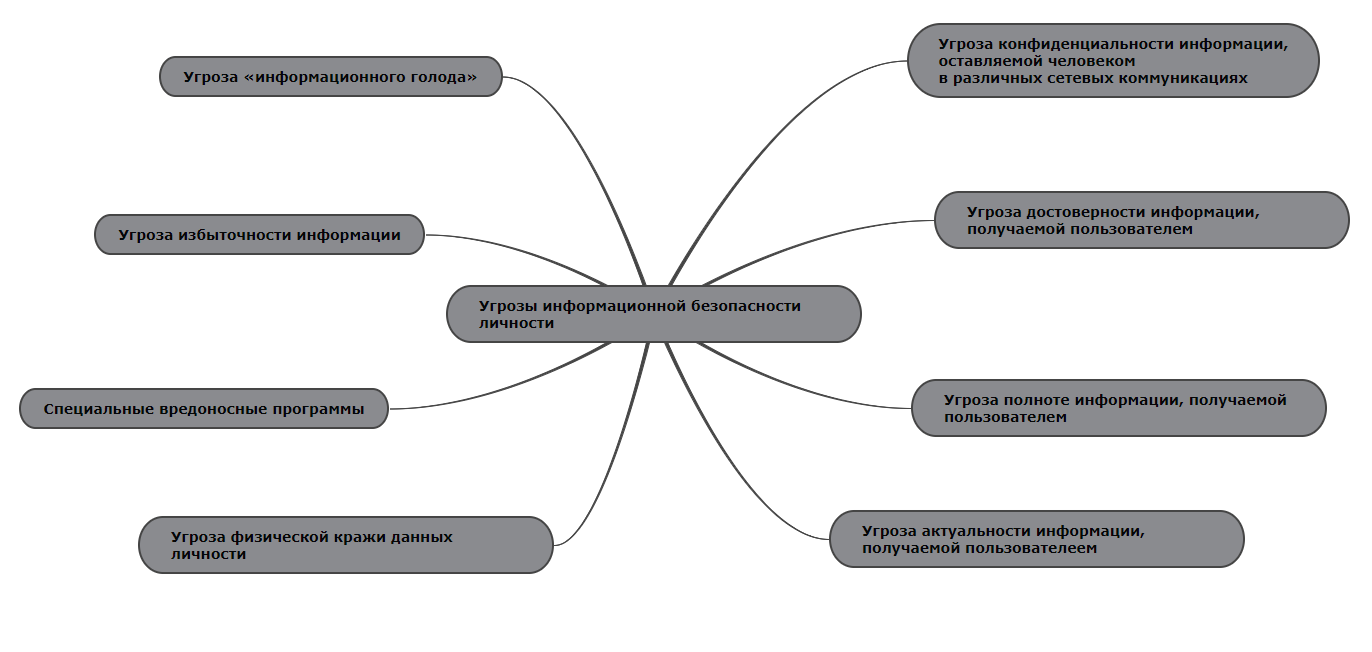

Угрозы информационной безопасности

Разрабатывайте и обновляйте политику безопасности.

Регулярно проводите аудит безопасности системы.

Современный ландшафт угроз, способы и средства обеспечения ИБ // Курс «Реагирование на инциденты ИБ»

Идентификация угроз безопасности информации и их источников