10 эффективных стратегий защиты данных в IoT

Интернет вещей (IoT) предлагает новые возможности для бизнеса и повседневной жизни, но также приносит уникальные угрозы безопасности данных. Узнайте, как защитить свои устройства и данные с помощью проверенных стратегий и рекомендаций.

Используйте сильные и уникальные пароли для каждого устройства IoT.

🚨 Защита данных в цифровом мире: не позволяйте хакерам управлять вашей информацией! 🔒

Регулярно обновляйте прошивки и программное обеспечение ваших устройств.

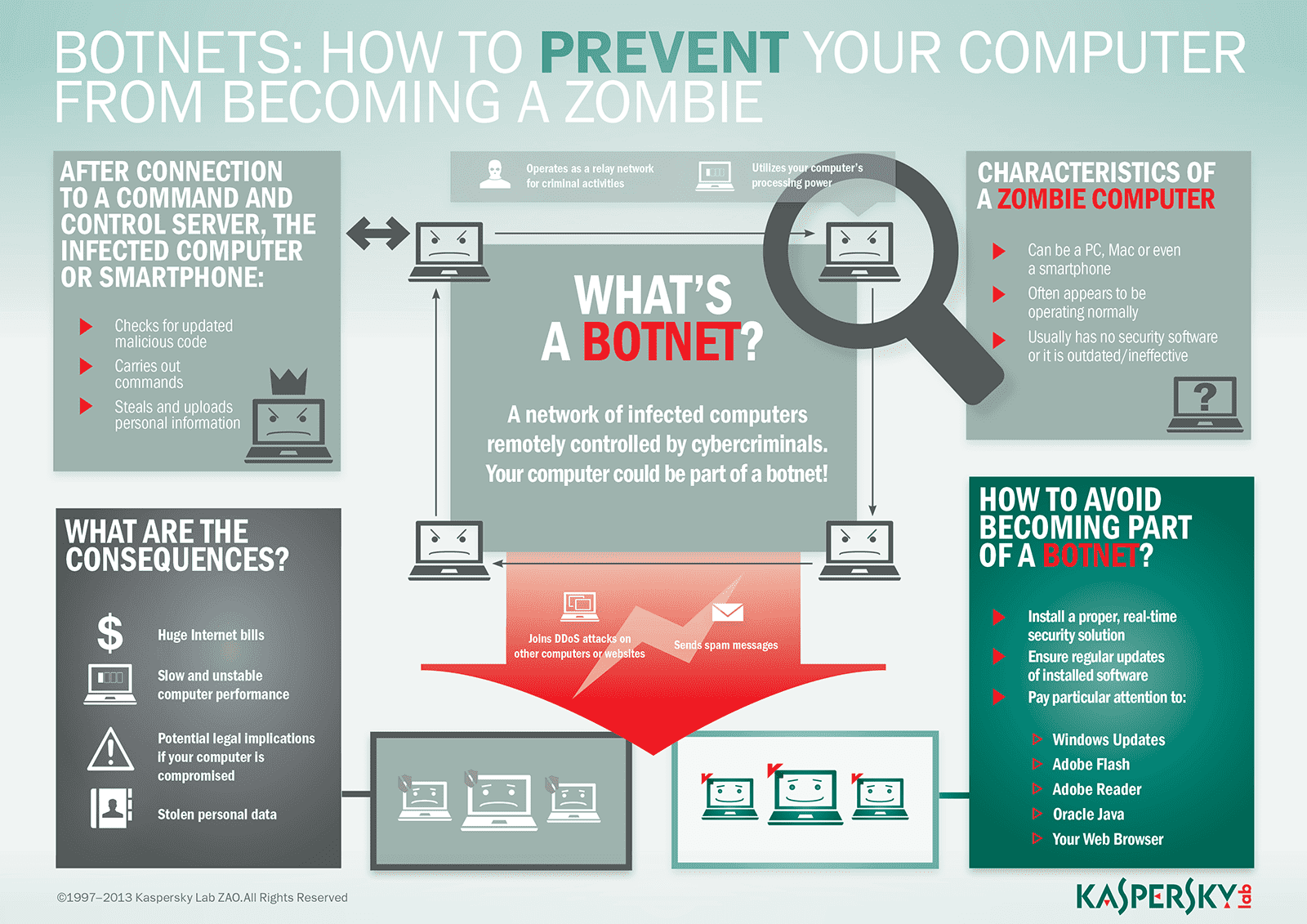

Безопасность интернета вещей (IoT)

Ограничьте количество подключаемых к интернету устройств, чтобы минимизировать риски.

Безопасность интернет вещей «lot»

Используйте шифрование данных для защиты передаваемой информации.

Безопасность IoT

Отключайте ненужные функции и службы на ваших устройствах.

Обеспечение безопасности IoT устройств и данных - что и как защищать? (demo)

Настройте сетевые фильтры и брандмауэры для дополнительной защиты.

Марина Сорокина, «ИнфоТеКС»: о практике защиты интернета вещей (IoT) и российской специфике

Регулярно проверяйте журналы активности устройств для выявления подозрительных действий.

Убедитесь, что ваши устройства поддерживают последние протоколы безопасности.

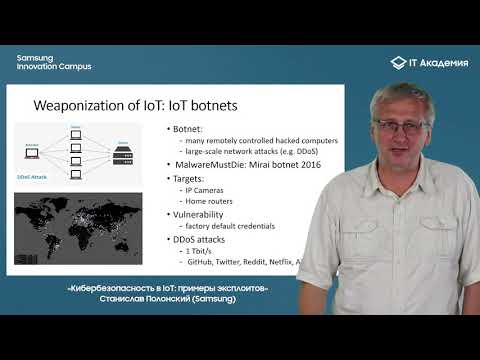

Кибербезопасность в IoT: примеры эксплоитов. Станислав Полонский

Используйте сегментирование сети для изоляции IoT-устройств от других частей сети.

Как применять криптографию в IoT/IIoT

Убедитесь, что ваши устройства IoT приобретаются у надежных производителей с хорошей репутацией в области безопасности.

Михаил Кондрашин, Trend Micro: о лучших практиках защиты IoT и рисках взлома умных устройств