Лучшие примеры сетевых информационных систем с полезными советами

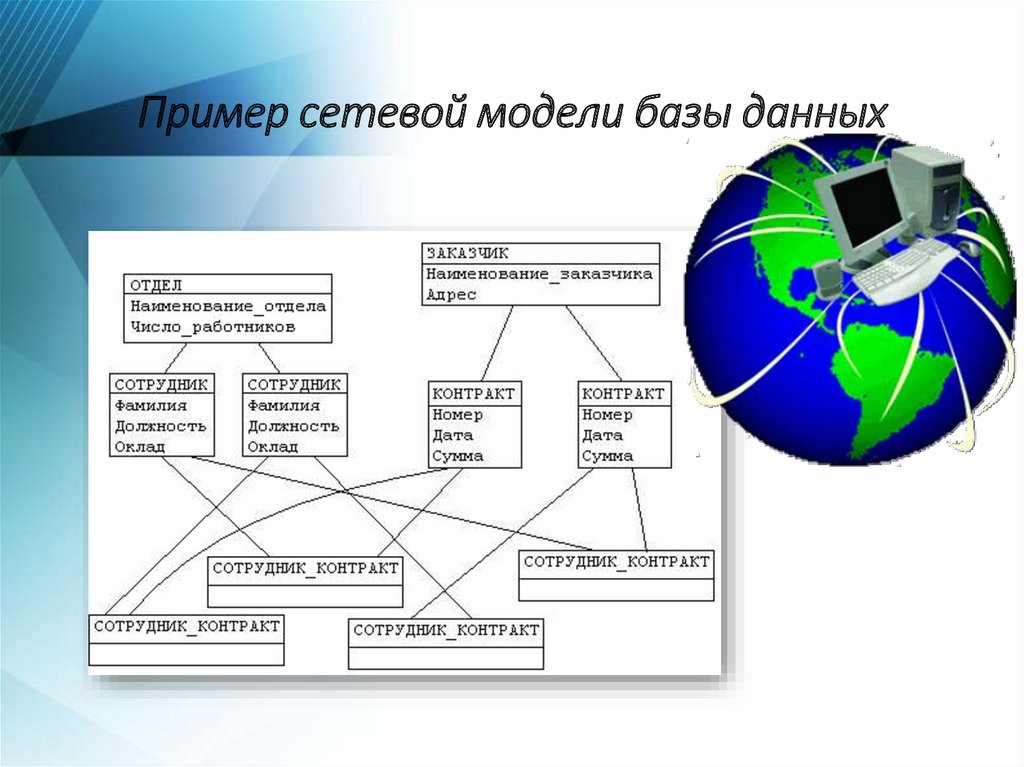

На этой странице вы найдете подборку фотографий и полезные советы по использованию и внедрению сетевых информационных систем. Эти примеры помогут вам лучше понять, как эффективно использовать такие системы в различных сферах.

Всегда проводите предварительный анализ требований перед внедрением новой системы.

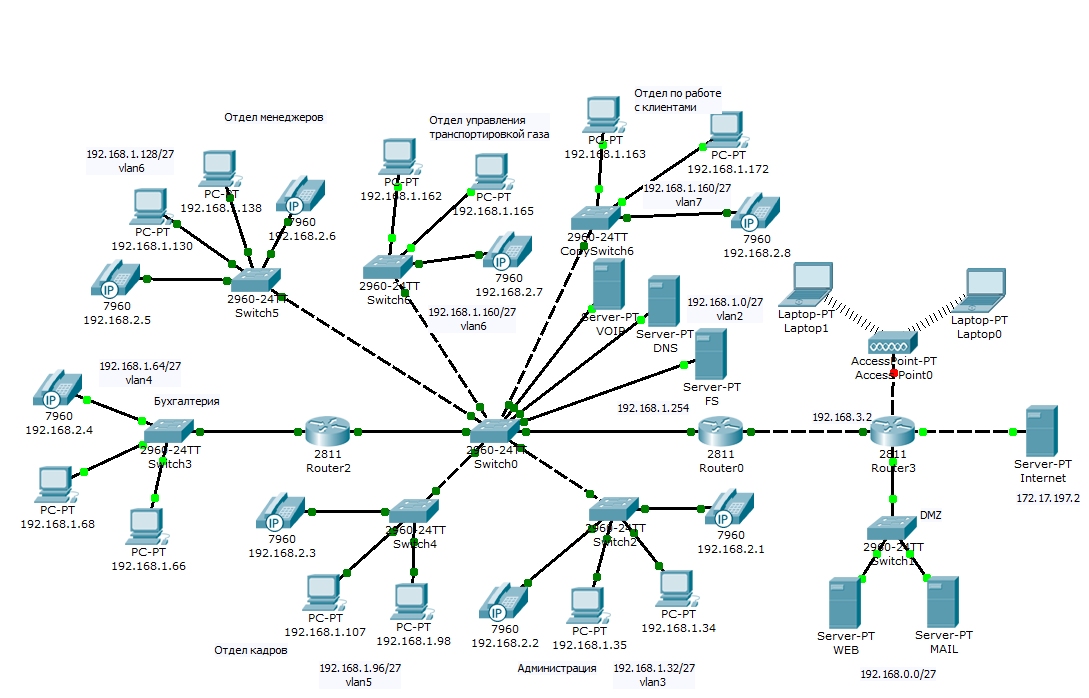

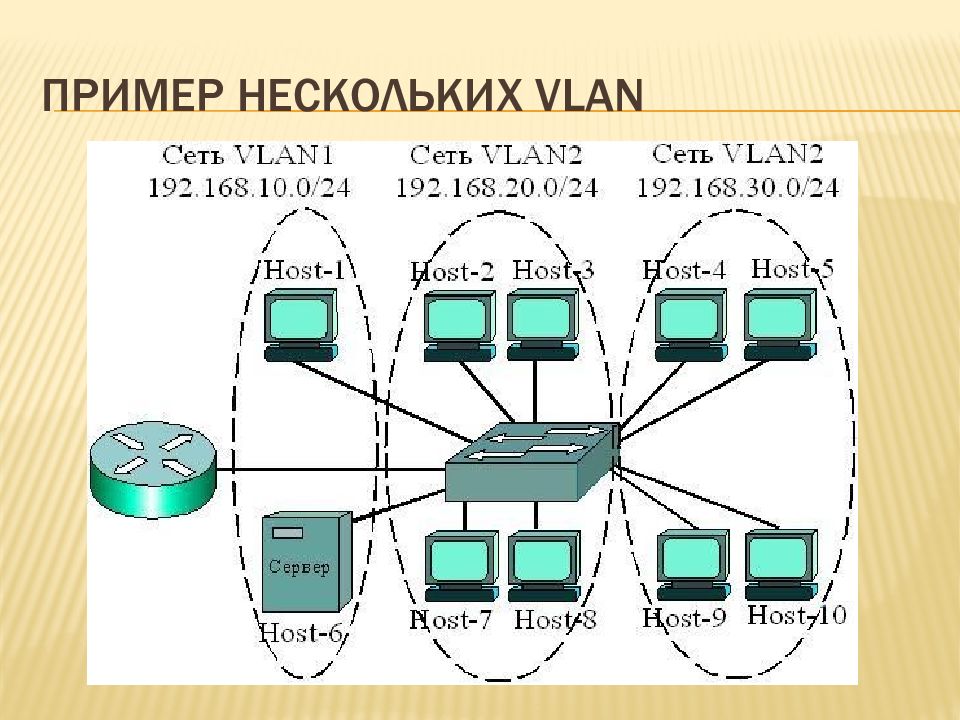

Введение в сетевые технологии. Всё про модели OSI, TCP/IP, устройства и протоколы.

Обеспечьте безопасность данных, используя надежные методы шифрования и защиты.

Модель OSI - 7 уровней за 7 минут

Регулярно обновляйте программное обеспечение, чтобы избежать уязвимостей.

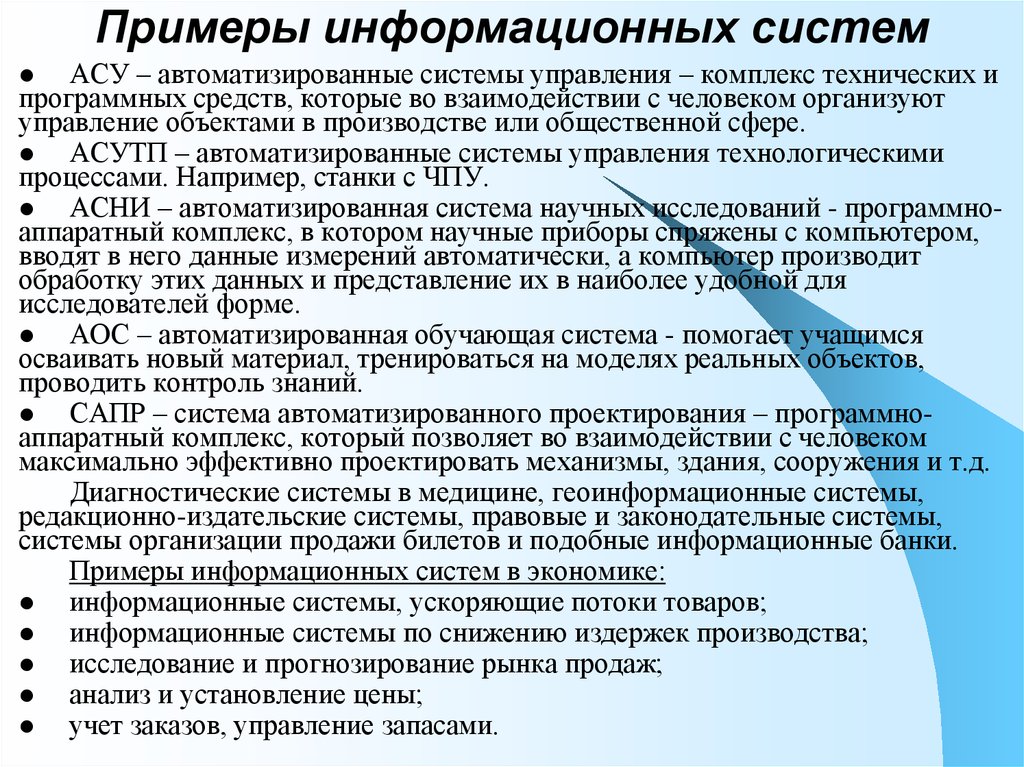

Понятие информационной системы ИС, классификация ИС - Информатика 10-11 класс #22 - Инфоурок

Обучайте сотрудников правильному использованию сетевых информационных систем.

Системный администратор на собеседовании

Используйте системы мониторинга для отслеживания производительности и выявления проблем.

Виды топологий локальных сетей - Звезда, кольцо, шина

Интегрируйте сетевые системы с другими бизнес-процессами для повышения эффективности.

Проводите регулярные аудиты безопасности для выявления и устранения потенциальных угроз.

Внедряйте системы резервного копирования данных для защиты от потерь информации.

Какие бывают виды сетевых атак?

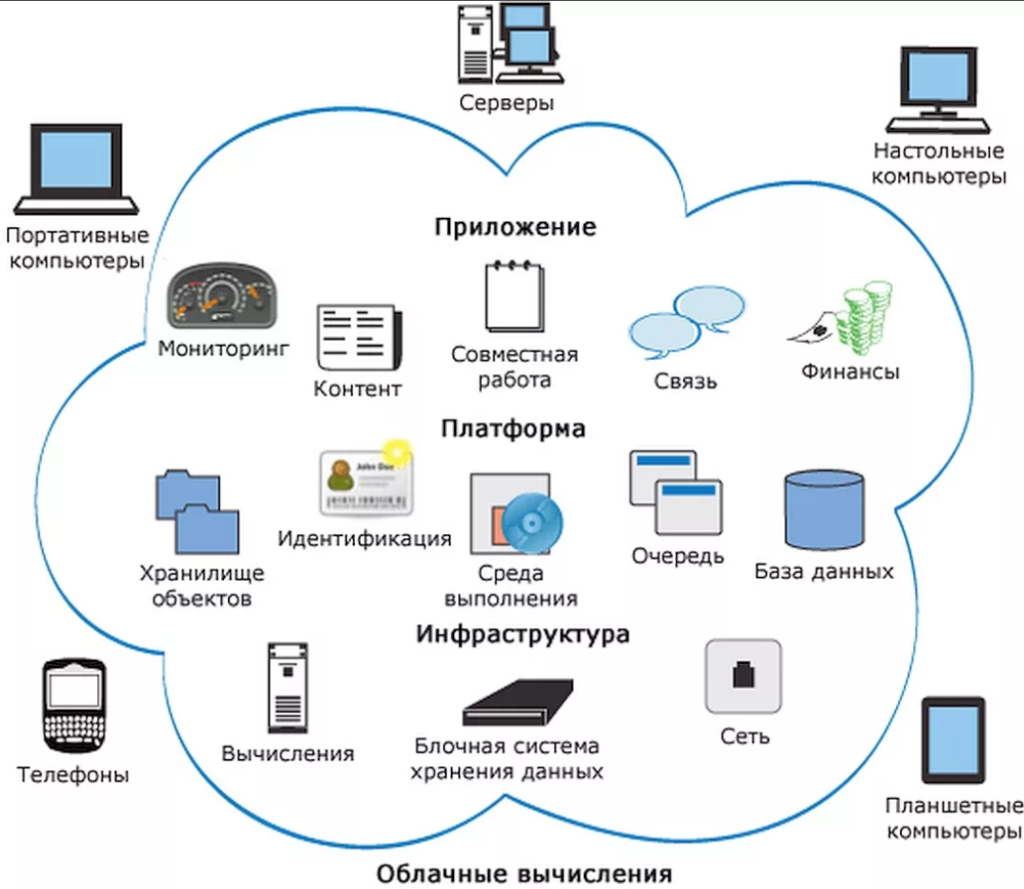

Используйте облачные технологии для масштабирования и гибкости сетевых систем.

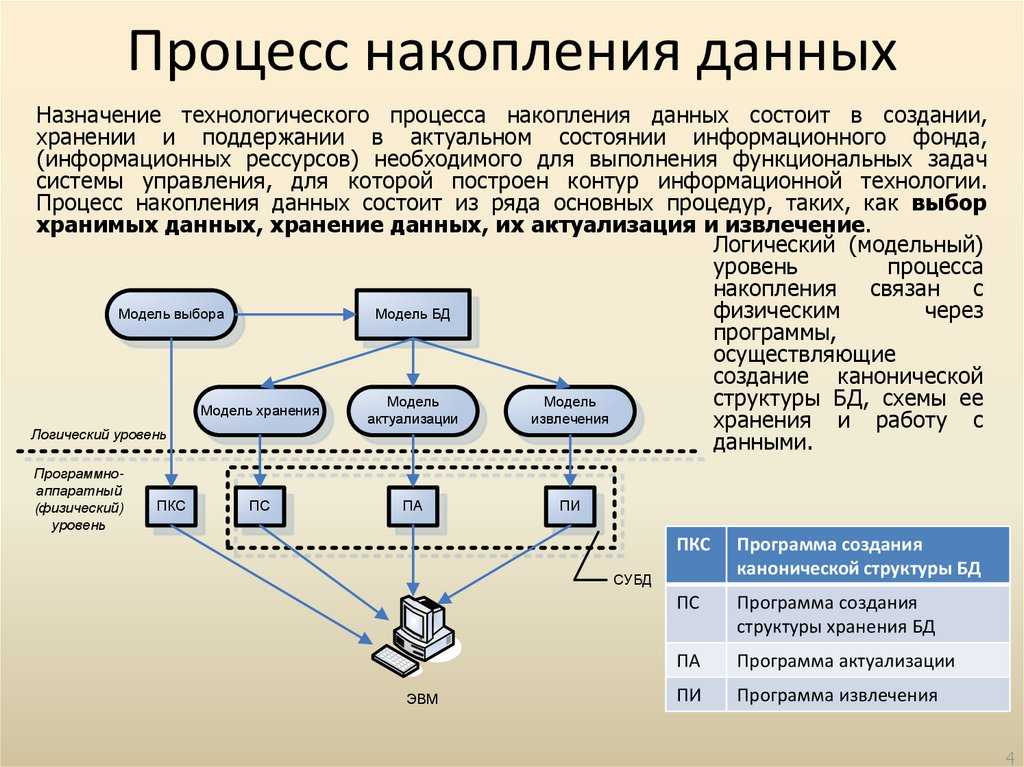

Информационные системы

Поддерживайте документацию в актуальном состоянии для упрощения управления системами.

Что такое TCP/IP: Объясняем на пальцах